Три волны атак ClickFix распространяли инфостилер MacSync на macOS с ноября 2025 по февраль 2026 года. Злоумышленники продвигали поддельные установщики ИИ-приложений с помощью платной рекламы Google. Sophos X-Ops зафиксировала более 50 000 переходов на вредоносные страницы в первые дни после запуска каждой волны.

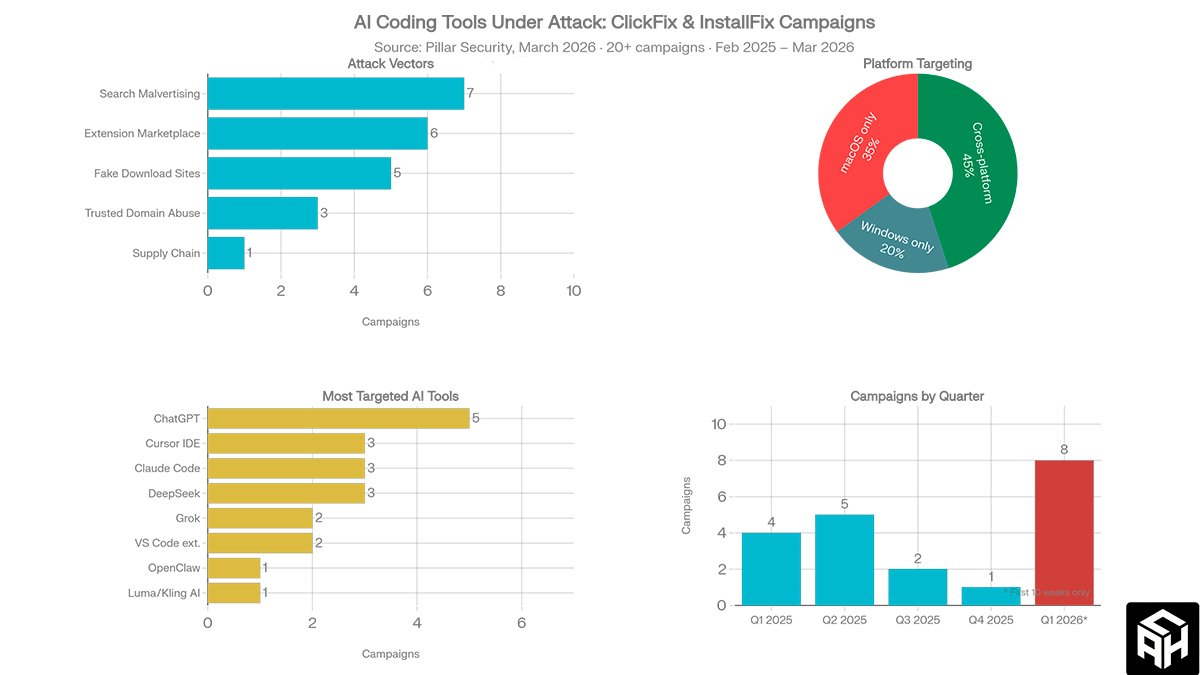

Pillar Security насчитала 20+ отдельных вредоносных операций в феврале-марте 2026, семь из которых нацелены исключительно на macOS.

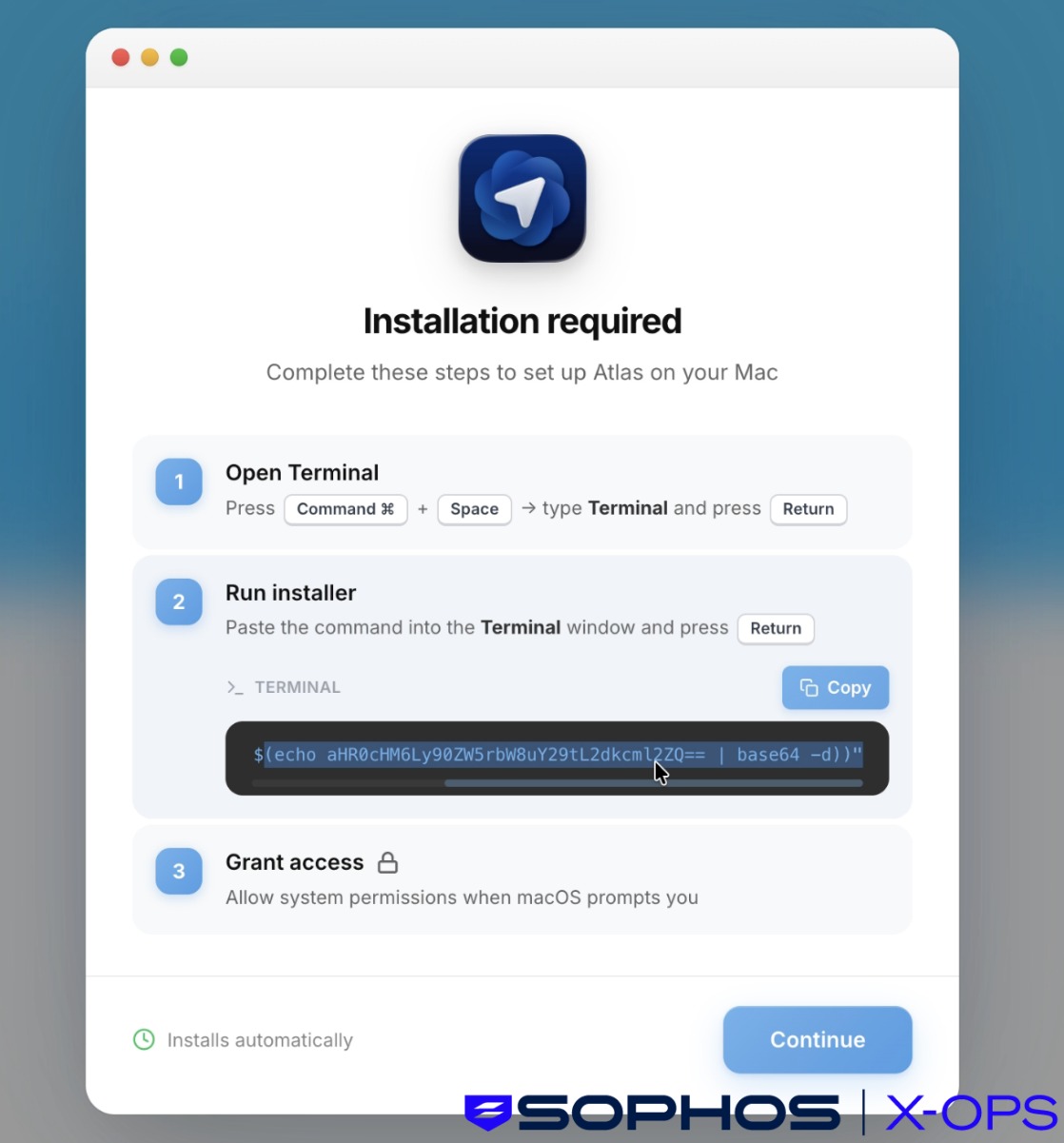

ClickFix не использует программных уязвимостей. Злоумышленник создаёт повод открыть терминал и вставить замаскированную строку. Жертва выполняет команду сама.

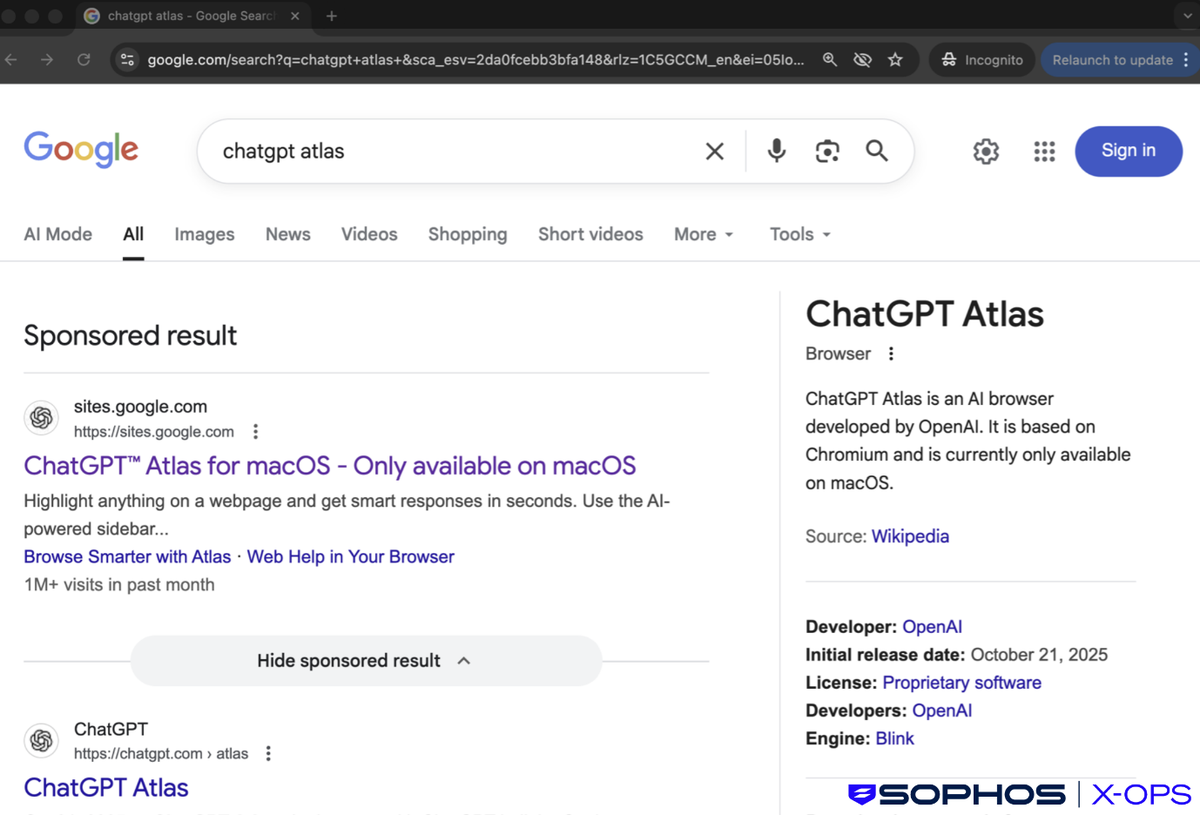

Первая волна (ноябрь 2025) рекламировала «OpenAI Atlas browser» в платных результатах Google. Переходы вели на подставные страницы Google Sites с пошаговой инструкцией для терминала. Замаскированная строка загружала Bash-скрипт, запрашивала системный пароль и запускала MacSync как двоичный файл формата MachO (собственный формат macOS).

Вторая волна (декабрь 2025) задействовала для атаки общие диалоги ChatGPT. Злоумышленники написали инструкции по «очистке Mac» и распространили их по уникальным URL на домене chatgpt.com. Ссылки продвигались платной рекламой Google по запросам вроде «how to clean up your Mac». Люди следовали инструкции и попадали на страницы в стиле GitHub, где вставляли вторую вредоносную строку. Цепочку подтвердил руководитель Guardio Labs Нати Тал.

В отличие от традиционных атак через эксплойты, этот метод полностью зависит от действий пользователя, обычно в форме копирования и выполнения команд. Он особенно эффективен против тех, кто не осознаёт последствия запуска незнакомых замаскированных команд в терминале.

— Sophos X-Ops, исследователи Джагадиш Чандрайя, Тонмой Джиту, Дмитрий Самоссейко и Мэтт Уикси

Третья волна (февраль 2026) применила новый вариант MacSync против Бельгии, Индии и Америки. Загрузчики на основе скриптов командной оболочки аутентифицируются на C2-серверах с помощью API-ключей. Динамические вредоносные нагрузки на AppleScript исполняются целиком в памяти, не оставляя следов на диске. Вредонос собирает учётные данные, базы связки ключей (keychain) и мнемонические фразы криптокошельков, включая внедрение кода в Ledger Live для перехвата мастер-ключей.

Украденные файлы сжимаются и отправляются на сервер частями. Загрузчик перезапускается как фоновый процесс для закрепления в системе.

Традиционные ClickFix-атаки вынуждены придумывать повод для запуска команды: поддельную CAPTCHA, сфабрикованное сообщение об ошибке, фальшивое системное уведомление. InstallFix ничего из этого не нужно. Повод уже есть: пользователь хочет установить настоящее ПО.

— Push Security

Push Security ввела термин InstallFix для параллельного приёма. Злоумышленники размещают поддельные страницы загрузки продуктов вроде Claude Code на Cloudflare Pages, Squarespace и Tencent EdgeOne. На macOS эта команда из терминала устанавливает инфостилер Atomic Stealer. На Windows PowerShell загружает расширение Chrome внутри вредоносного HTA-файла (HTML-приложение), который запускает замаскированный .NET-загрузчик инфостилера Alien в памяти.

Пользователи ИИ и вайб-кодинг-инструментов (программирование с помощью ИИ) в основном работают на macOS, а у пользователей macOS, как правило, более ценные учётные данные: SSH-ключи, облачные токены, криптокошельки. ClickFix/InstallFix особенно эффективен против разработчиков, потому что

— Эйлон Коэн, исследователь, Pillar Securitycurl | sh— это легитимный способ установки. Homebrew, Rust, nvm и многие другие инструменты используют именно его. Вредоносные команды прячутся на виду.

ClickFix уже добрался до корпоративного периметра. В декабре 2025 года Sophos задокументировала первую известную цепочку от ClickFix до программы-вымогателя. Жертва зашла на скомпрометированный сайт, выполнила поддельный CAPTCHA-запрос и загрузила RAT (троян удалённого доступа) NetSupport Manager. Следом пришёл инфостилер StealC V2. Спустя месяц украденные учётные записи открыли доступ к сети по Fortinet VPN, после чего злоумышленники развернули программу-вымогатель Qilin.

Rapid7 обнаружила 250+ заражённых WordPress-сайтов в 12 странах, распространяющих ClickFix-приманки под видом проверки Cloudflare. На Windows конечная цель включает инфостилеры StealC, Vidar, Impure Stealer и VodkaStealer.

Sophos прямо предупредила, что аутентификация с защитой от фишинга (FIDO2) не защищает от ClickFix. Метод работает на уровне конечного устройства. Человек сам запускает вредоносный код на своей машине.

Читайте также: Storm-2561 имитирует VPN-клиенты семи компаний и крадёт учётные данные через отравление поисковой выдачи

Jamf Threat Labs обнаружила ещё одну мутацию MacSync. Подписанное и прошедшее нотаризацию Apple (автоматическую проверку на вредоносный код) Swift-приложение, распространяемое как DMG (образ диска macOS) (zk-call-messenger-installer), обходит Gatekeeper (системный контроль запуска приложений в macOS) целиком и не требует терминал. Microsoft Defender Experts подтвердили активное использование MacSync наряду с инфостилерами DigitStealer и Atomic Stealer в февральском бюллетене 2026 года.

Приём

— Редакция AnonHavencurl | shстал самым опасным слепым пятном в безопасности разработчиков. Homebrew, Rust и nvm приучили целое поколение программистов вставлять строки из терминала с сайтов, не читая их. ClickFix и InstallFix эксплуатируют эту мышечную память. Никакое обновление не исправит пользователя, который вставляет команду, не понимая её.

Если вас просят вставить команду в терминал с сайта из поисковой рекламы, то это прямая угроза безопасности. Организациям рекомендуется отслеживать подозрительную активность osascript и curl из пользовательских сессий, проверять Ledger Live и другие криптокошельки на несанкционированные модификации. Администраторам WordPress необходимо сканировать шаблоны на внедрённый JavaScript. Сигнатуры Sophos для обнаружения MacSync (OSX/InfoStl-FQ, OSX/InfoStl-FR и OSX/InfoStl-FH) уже доступны.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.