Группа OilRig (она же APT34) снова изменила подход к управлению вредоносом. В новой кампании злоумышленники скрывают параметры связи с командным сервером (C2 — Command & Control) внутри конфигурации, что усложняет обнаружение даже на этапе анализа образца. Материал с разбором атаки опубликовал Cyber Security News.

Классическая схема работы малвар проста: в коде или конфиге прописан адрес сервера, куда обращается заражённая машина. Защитные системы давно умеют искать такие признаки.

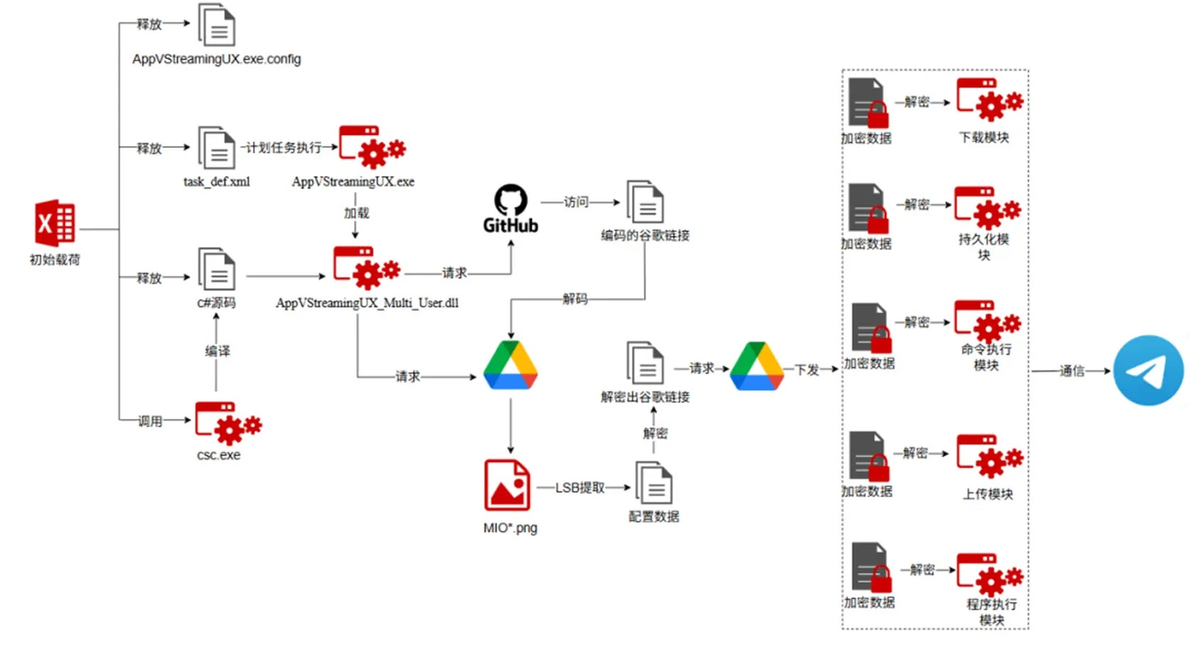

В новой версии OilRig уходит от этого паттерна: параметры C2 не лежат в явном виде, конфигурация маскируется и обфусцируется (запутывается), часть данных может извлекаться динамически во время работы.

Такая схема ломает привычные методы детекта, где сигнатуры ищут домены, IP или URL.

C2-канал — ключевая часть любой атаки. Ведь через него отправляются команды, выгружаются украденные данные, поддерживается контроль над системой. Если C2 не удаётся быстро обнаружить, атака может жить в сети неделями.

OilRig давно экспериментирует с маскировкой каналов управления. Ранее группа использовала DNS-туннелирование, где команды прячутся в DNS-запросах, скрытие данных внутри изображений в email-трафике, HTTPS и облачные сервисы для смешивания трафика с легитимным

По данным исследователей, вредонос хранит параметры связи в зашифрованном или закодированном виде, разворачивает их только в памяти и может использовать легитимные компоненты системы для обращения к серверу.

В результате статический анализ файла почти ничего не показывает, сетевой трафик выглядит нормальным, IOC (индикаторы компрометации) быстро устаревают.

OilRig остаётся одной из самых активных APT-групп и работает как минимум с 2014 года. Её цели: госструктуры, телеком, энергетика, финансовые организации. Группа регулярно адаптирует инструменты под конкретные инфраструктуры и быстро внедряет новые техники.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.