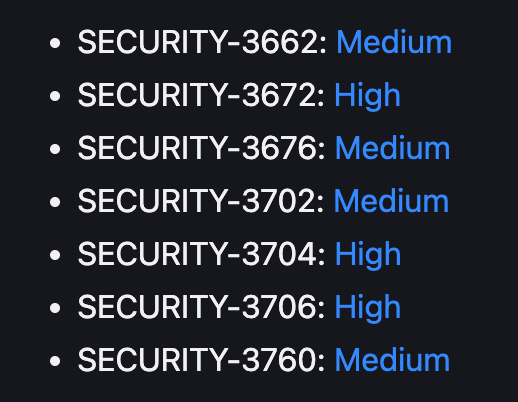

Jenkins выпустил обновления для семи плагинов, которые используются в CI/CD-конвейерах. Три уязвимости получили высокий уровень опасности: обход путей в Credentials Binding Plugin и две хранимые XSS-ошибки в GitHub Plugin и HTML Publisher Plugin. Исправления опубликованы в бюллетене Jenkins Security Advisory от 29 апреля 2026 года.

Самая неприятная уязвимость — CVE-2026-42520 в Credentials Binding Plugin. Версии до 719.v80e905ef14eb_ включительно не очищали имена файлов для file- и zip-учётных данных. Пользователь с возможностью передать такие учётные данные в задачу мог записать файлы в произвольные места на файловой системе узла. В конфигурации, где низкопривилегированный пользователь управляет такими credentials для job, запущенной на built-in node, это могло привести к удалённому выполнению кода. Исправление вышло в версии 720.v3f6decef43ea_.

Две другие серьёзные проблемы связаны с хранимым XSS. В GitHub Plugin до версии 1.46.0 включительно Jenkins некорректно обрабатывал URL текущей job при проверке опции GitHub hook trigger for GITScm polling. Атакующему было достаточно прав Overall/Read, если пользователь не анонимный. Исправление доступно в 1.46.0.1.

HTML Publisher Plugin до версии 427 включительно не экранировал имя job и URL в legacy wrapper file. Эксплуатация возможна при наличии Item/Configure. Версия 427.1 закрывает проблему, но есть важная деталь: исправление применяется к заново созданным wrapper-файлам. Jenkins также указывает, что на Jenkins 2.539+ и LTS 2.541.1+ включение Content Security Policy снижает риск для этой ошибки.

Остальные четыре уязвимости получили средний уровень опасности. Script Security Plugin позволял пользователю с Overall/Read перечислять ожидающие и одобренные classpath; Matrix Authorization Strategy Plugin мог создавать произвольные типы при десериализации inheritance strategies; GitHub Branch Source Plugin разрешал тестировать соединение с указанным атакующим URL и credentials; Microsoft Entra ID Plugin содержал open redirect после входа в Jenkins.

Все семь проблем прошли через Jenkins Bug Bounty Program, спонсируемую Европейской комиссией. Публичных подтверждений массовой эксплуатации именно этих CVE в проверенных источниках на момент написания новости не обнаружено, но риски для Jenkins обычно выше среднего: CI/CD-сервер хранит токены, ключи, доступы к репозиториям и шаги сборки. Ошибка в таком месте редко остаётся просто багом в админке.

Поэтому нужно обновить плагины, пересобрать HTML Publisher wrappers там, где это нужно, проверить права Overall/Read, Item/Configure, доступ к built-in node и включить CSP на поддерживаемых версиях Jenkins.

-

Плагин привязки учетных данных следует обновить до версии

720.v3f6decef43ea_ -

Плагин GitHub следует обновить до версии

1.46.0.1. -

Плагин GitHub Branch Source Plugin следует обновить до версии

1967.1969.v205fd594c821. -

Плагин HTML Publisher следует обновить до версии

427.1. -

Плагин Matrix Authorization Strategy следует обновить до версии

3.2.10. -

Плагин Microsoft Entra ID (ранее Azure AD) следует обновить до версии

667.v4c5827a_e74a_0. -

Плагин Script Security следует обновить до версии

1402.v94c9ce464861.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.