Исследователи связали новую волну атак на TBK DVR с вариантом ботнета Mirai. В публикациях о кампании фигурирует имя Nexcorium: активность связали с этой инфраструктурой или этой кампанией. Злоумышленники действительно используют уязвимость CVE-2024-3721 в TBK DVR-4104 и DVR-4216 для удалённого выполнения команд и дальнейшего заражения устройств.

Проблема не новая, но снова стала актуальной. CVE-2024-3721 была раскрыта ещё в 2024 году и затрагивает обработку запроса к device.rsp?opt=sys&cmd=___S_O_S_T_R_E_A_MAX___. По описанию NVD и других баз уязвимостей, манипуляции параметрами mdb и mdc позволяют внедрить системные команды. Атака может выполняться удалённо, а сам эксплойт давно находится в открытом доступе.

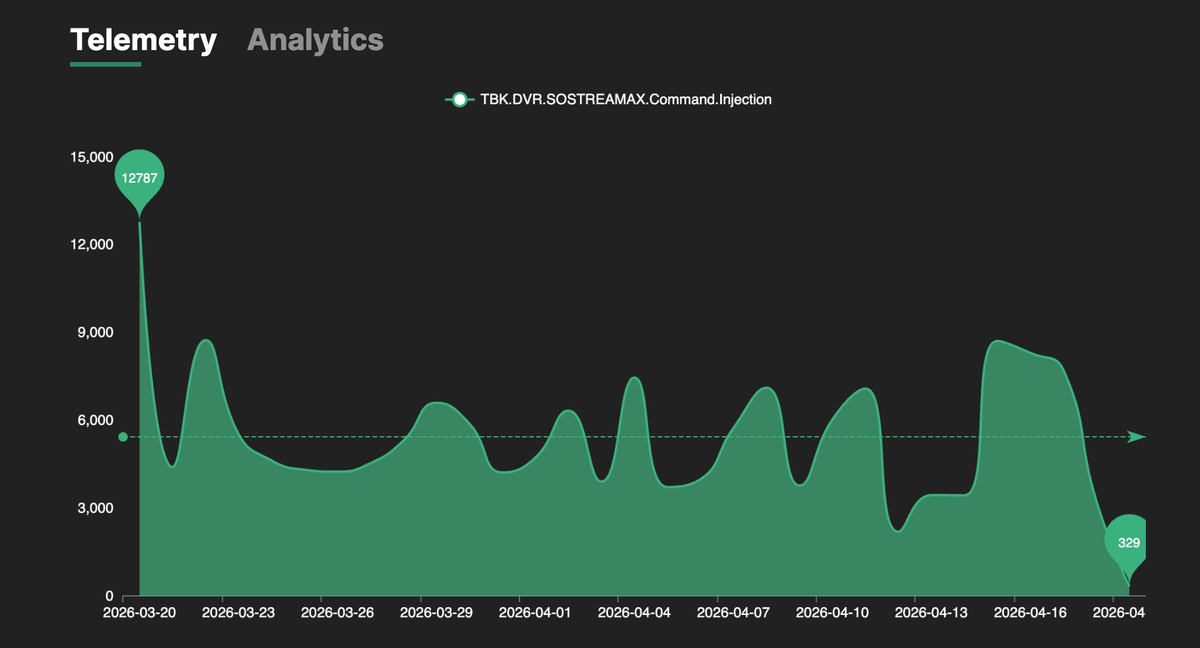

Почему об этой уязвимости снова заговорили сейчас — понятно из свежих наблюдений исследователей. FortiGuard Labs сообщает о заметном росте вредоносной активности вокруг CVE-2024-3721 и прямо пишет, что уязвимость используется для включения устройств в ботнеты, способные проводить DDoS-атаки. Похожую картину ещё раньше описывали и в Kaspersky: там видели попытки установки Mirai через эту же уязвимость на honeypot-системах и отмечали, что речь идёт именно о DVR-устройствах видеонаблюдения.

Для атакующих это удобная цель по очень приземлённой причине: цифровые видеорегистраторы часто годами стоят без обновлений, доступны из интернета и почти не мониторятся. В Kaspersky указывали, что DVR широко используются в системах наблюдения и поддерживают удалённое управление, а значит, остаются привлекательной площадкой для заражения. Такие устройства редко воспринимают как полноценные серверы, хотя по факту это Linux-устройства с сетевыми сервисами, которые можно превратить в узлы ботнета.

Свежие публикации о кампании добавляют ещё один слой: помимо TBK DVR, в тех же цепочках эксплуатации упоминаются и устаревшие TP-Link-роутеры. The Hacker News со ссылкой на исследования Fortinet и Palo Alto Networks пишет, что Mirai-варианты используют не только CVE-2024-3721, но и CVE-2023-33538 в снятых с поддержки устройствах TP-Link. Ведь ботнеты почти никогда не зависят от одной модели устройства и одного бага, а быстро собирают набор из доступных эксплойтов под дешёвую и массовую технику.

За последние месяцы эту же уязвимость связывали не только с очередными Mirai-вариантами, но и с другими ботнет-кампаниями. Fortinet, например, описывала ботнет RondoDox, который тоже использовал CVE-2024-3721 против TBK DVR, а параллельно бил и по роутерам Four-Faith.

Практическая проблема для владельцев таких устройств в том, что уязвимость без авторизации ведёт не просто к сбою, а к удалённому выполнению команд. FortiGuard называет это unauthenticated RCE — удалённым выполнением кода без входа в систему. После этого устройство можно использовать как часть DDoS-сети, как промежуточный узел для дальнейшей активности или как прокси для вредоносного трафика. Именно поэтому дешёвые DVR и роутеры снова и снова возвращаются в отчёты по ботнетам: они массовые, слабо защищены и долго не обновляются.

Хорошая новость только одна: здесь не требуется сложная расследовательская магия, чтобы снизить риск. Если в инфраструктуре ещё остались TBK DVR-4104 или DVR-4216, доступные извне, их нужно как минимум убрать из прямой публикации в интернет, проверить наличие обновлений и пересмотреть сам факт необходимости удалённого доступа. Для устаревших устройств, которые уже давно не получают нормальной поддержки, самый реалистичный совет — не ждать идеального патча: а выводить их из внешнего контура и планировать замену. Этот вывод одинаково следует и из описания CVE, и из наблюдений исследователей за реальными ботнет-кампаниями.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.