Группировка Storm-2561 подделывает страницы загрузки семи корпоративных VPN-продуктов. Microsoft Threat Intelligence опубликовала отчёт 12 марта 2026 года о кампании, обнаруженной в середине января. Злоумышленники манипулируют поисковой выдачей (отравление поисковой выдачи), чтобы перехватить сотрудников, которые ищут VPN-клиенты Fortinet, Ivanti, Cisco, SonicWall, Sophos, Checkpoint и WatchGuard.

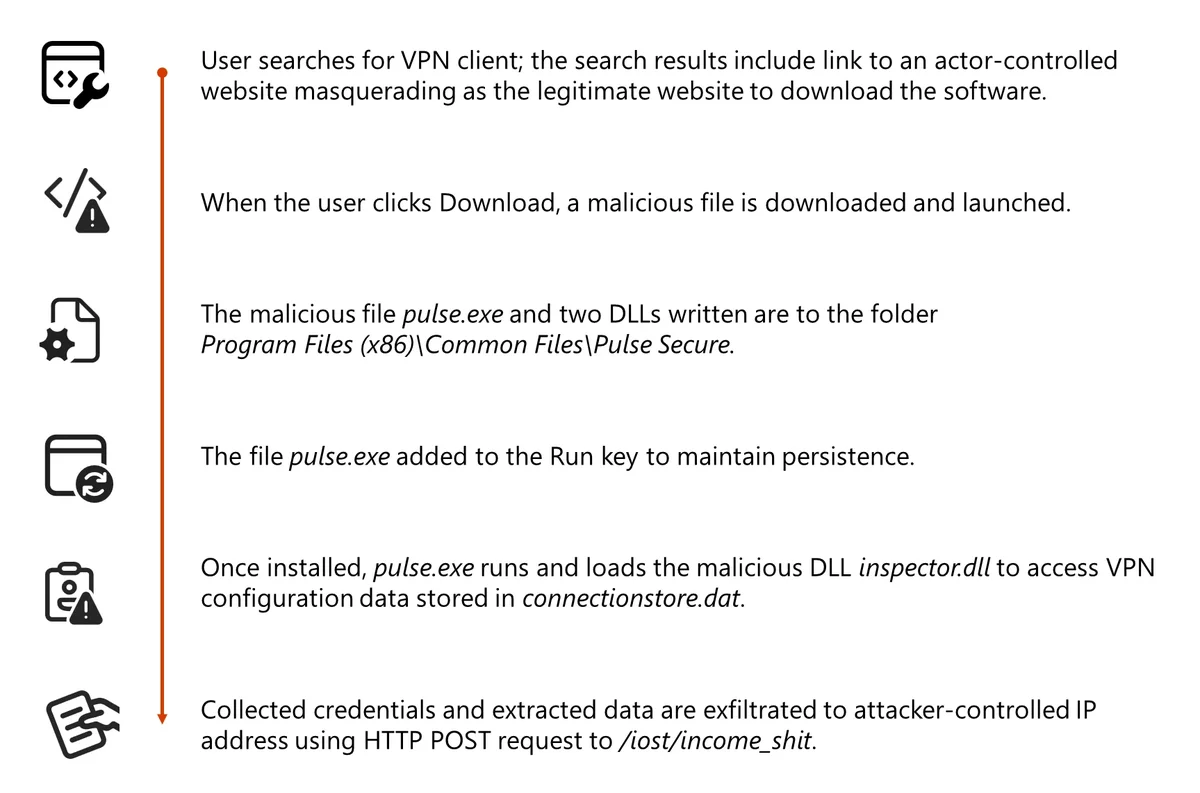

Атака начинается с поисковика. Сотрудник вводит название корпоративного VPN, попадает на поддельный домен (например, vpn-fortinet[.]com или ivanti-vpn[.]org) и скачивает ZIP-архив. Архив размещался на GitHub-репозиториях (удалены). Внутри MSI-установщик, маскирующийся под Pulse Secure.

При запуске MSI устанавливает Pulse.exe и подгружает две вредоносные библиотеки через DLL side-loading (подмена системных библиотек). Файл dwmapi.dll работает как загрузчик в памяти, запускает встроенный shellcode, который загружает inspector.dll. Это вариант инфостилера Hyrax.

Hyrax показывает жертве убедительное окно входа в VPN. Введённые логин и пароль уходят злоумышленникам. Параллельно вредоносная программа читает сохранённые конфигурации из файла C:\ProgramData\Pulse Secure\ConnectionStore\connectionstore.dat. Собранные данные отправляются на C2-сервер 194.76.226[.]93:8080. После кражи жертве показывается сообщение об ошибке с предложением скачать «настоящий» клиент, а иногда перенаправляют на реальный сайт компании.

MSI-установщик и обе DLL подписаны сертификатом компании Taiyuan Lihua Near Information Technology Co., Ltd. Подпись обходит стандартные предупреждения Windows для неподписанного кода и может пройти политики белых списков приложений. Microsoft отозвала сертификат и удалила связанные GitHub-репозитории. Для закрепления в системе вредоносная программа использует ключ реестра RunOnce.

| Дата | Кто обнаружил | Что зафиксировано |

|---|---|---|

| Май 2025 | Cyjax | Отравление поисковой выдачи в Bing. Загрузчик Bumblebee. Имитация SonicWall, Hanwha Vision, Pulse Secure |

| Август 2025 | Arctic Wolf | GPUGate через GitHub + Google Ads. Почти идентичная цепочка доставки (MSI + кража учётных данных) |

| Октябрь 2025 | Zscaler | Троянизированный клиент Ivanti Pulse Secure через домен ivanti-vpn[.]org |

| Январь 2026 | Microsoft Defender Experts | Инфостилер Hyrax. Семь VPN-брендов. Подписанные DLL. C2 на 194.76.226[.]93 |

Storm-2561 отслеживается Microsoft с мая 2025 года. Первой кампанию задокументировала Cyjax. Злоумышленники отравляли выдачу Bing для SonicWall, Hanwha Vision и Pulse Secure и доставляли загрузчик Bumblebee, часто используемый для развёртывания программ-вымогателей. В октябре 2025 года Zscaler зафиксировала следующую итерацию с троянизированным клиентом Ivanti через домен ivanti-vpn[.]org. Текущая кампания расширила охват до семи VPN-брендов и перешла от Bumblebee к собственному инфостилеру Hyrax.

Читайте также: Обзор уязвимостей за 13 марта 2026. Veeam Backup RCE, XXE в Tolgee и инъекция команд в TP-Link

Цепочка распространения через GitHub, MSI-установщики и подписанные бинарники не уникальна для Storm-2561. В августе 2025 года исследователи Arctic Wolf обнаружили вредоносную программу GPUGate с такой же схемой атаки, только вместо отравление поисковой выдачи, использовались Google Ads. По данным CSO Online, несколько группировок одновременно переходят на одну и ту же схему атаки.

Схема "поисковик → GitHub → подписанный MSI → кража учётных данных" превращается в стандартный шаблон для финансово мотивированных группировок. Storm-2561 довёл её до логического завершения, охватив семь поставщиков одновременно. Администраторам корпоративных VPN стоит заблокировать загрузку MSI-установщиков вне пределов доверенных каталогов и проверить рабочие станции на индикаторы из отчёта Microsoft.

— Артем Сафонов, редакция AnonHaven

Microsoft характеризует Storm-2561 как финансово мотивированную группировку. Microsoft Defender распознаёт компоненты кампании как Trojan:Win32/Malgent и TrojanSpy:Win64/Hyrax. Компания рекомендует включить облачную защиту и EDR-систему в режим активной блокировки, применить правила ASR (Attack Surface Reduction, сужение возможностей для атаки) для ограничения запуска редких бинарников и отключить хранение корпоративных учётных данных в личных браузерах.

Читайте также: Хакер обманом заставил Sony навсегда заблокировать крупнейшего коллекционера трофеев PlayStation

Внимание

Проверьте рабочие станции на наличие файлов dwmapi.dll и inspector.dll в каталоге %CommonFiles%\Pulse Secure\. Проверьте ключ реестра RunOnce на подозрительные записи. Отследите исходящие соединения к 194.76.226[.]93:8080. Файлы, подписанные сертификатом Taiyuan Lihua Near Information Technology Co., Ltd., подлежат немедленному удалению. Включите MFA (многофакторную аутентификацию) для всех VPN-подключений.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.