Платформа Vercel сообщила о подтвержденном инциденте безопасности. Компания признала несанкционированный доступ к части внутренних систем и уточнила, что под удар попал ограниченный круг клиентов. Но сервисы Vercel, включая размещение и деплой приложений, продолжают работать.

Инцидент, как следует из официального бюллетеня, начался после компрометации Context.ai — стороннего ИИ-сервиса, которым пользовался сотрудник Vercel. Через этот след злоумышленник получил доступ к аккаунту Google Workspace, а затем — к части окружений Vercel и переменным окружения, которые не были помечены как чувствительные. Защищенные переменные, отмеченные чувствительными, компания считает недоступными для чтения; признаков доступа к ним пока нет.

Сначала выявили ограниченную группу клиентов, у которых могли быть скомпрометированы нечувствительные переменные окружения в открытом виде после расшифровки. Этим клиентам уже рекомендовали срочно сменить учетные данные, ключи API, токены, пароли к базам данных и другие секреты. Компания добавила, что удаление проекта или аккаунта не снимает риск: секреты нужно именно ротировать.

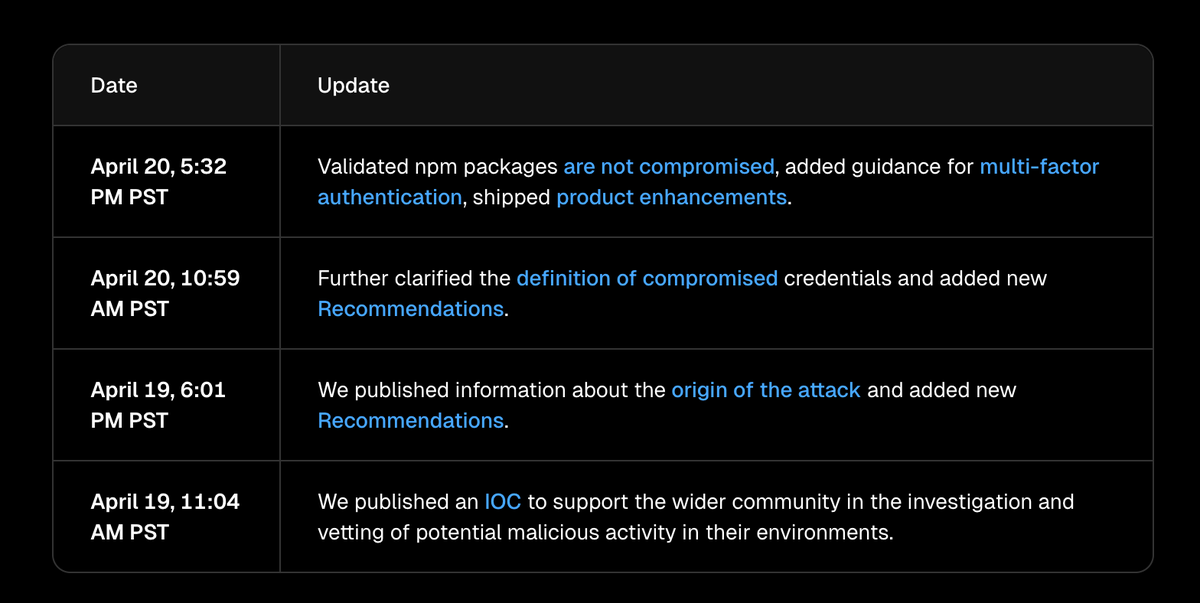

Платформа проверила свои цепочки поставки вместе с GitHub, Microsoft, npm и Socket. На текущий момент Vercel заявляет, что npm-пакеты компании не скомпрометированы, следов подмены нет, а проекты Next.js и Turbopack остаются безопасными. То есть взломали корпоративный контур и части конфигурационных данных, но заражения open source-инструментов не произошло.

Издание BleepingComputer отмечает, что объявление появилось после публикации на хакерском форуме. Автор сообщения утверждал, что продает доступ к внутренним данным Vercel, ключам и исходному коду. При этом сама компания в бюллетене пишет, что расследование еще идет, а точный объем выгруженных данных уточняется. Там же опубликован индикатор компрометации — идентификатор OAuth-приложения Google Workspace, который советуют проверить администраторам.

После раскрытия инцидента Vercel внесла несколько изменений в продукт. Новые переменные окружения теперь по умолчанию создаются как чувствительные, в панели улучшили управление такими переменными и упростили просмотр журнала активности. В документации платформы давно указано, что sensitive-переменные хранятся в нечитаемом виде и недоступны для просмотра после создания, но теперь этот механизм фактически стал базовой настройкой.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.