Владельцы аппаратных криптокошельков Ledger снова столкнулись с офлайн-фишингом — на этот раз мошенники рассылают поддельные письма и устройства по обычной почте. Схема строится на доверии к бренду и на страхе потерять доступ к средствам: получателю сообщают о якобы обязательной «проверке безопасности» или присылают «замену» кошелька, после чего предлагают отсканировать QR-код и ввести seed-фразу, то есть секретную фразу восстановления. Этого достаточно, чтобы злоумышленники получили полный контроль над активами.

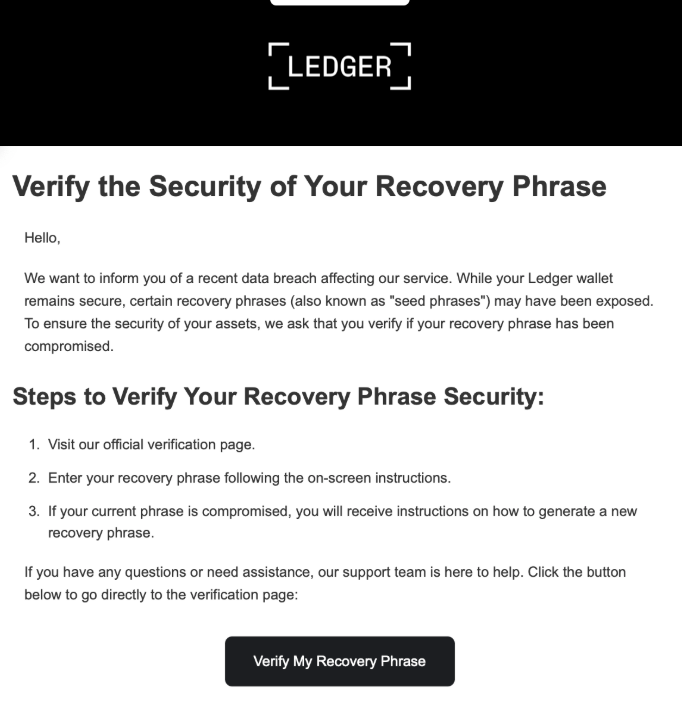

По данным BleepingComputer, в феврале 2026 года пользователи Ledger и Trezor начали получать бумажные письма, оформленные как официальные уведомления от службы безопасности и комплаенса. В них говорилось о необходимости пройти «Authentication Check» или «Transaction Check», иначе часть функций кошелька якобы будет отключена. В письмах были QR-коды, ведущие на поддельные сайты, стилизованные под страницы производителей устройств. На этих страницах у жертв запрашивали 12-, 20- или 24-словные фразы восстановления.

Ledger на своей странице о фишинговых атаках предупреждает: компания никогда не просит пользователей вводить, сканировать, загружать или сообщать Secret Recovery Phrase. Там же сказано, что мошенники часто создают ложное чувство срочности и пугают «потерей активов», «сбоями синхронизации» или «обязательной проверкой». Отдельно Ledger публикует список официальных адресов электронной почты, чтобы пользователи могли сверять отправителя, но в случае с обычной почтой этого уже недостаточно: письмо само по себе выглядит убедительно и проходит мимо привычных антифишинговых фильтров.

Самое неприятное в этой схеме — её простота. Аппаратный кошелёк действительно считается одним из самых надёжных способов хранения криптоактивов, но защита держится на одном базовом принципе: seed-фраза должна оставаться только у владельца. Если её ввести на фальшивом сайте, защита устройства перестаёт иметь значение. BleepingComputer подчёркивает, что после получения фразы злоумышленник может импортировать кошелёк на своё устройство и вывести средства.

Есть и подтверждённые случаи крупного ущерба. В начале апреля 2026 года CT Insider сообщил о деле в Коннектикуте: местный житель потерял более 234 тысяч долларов после того, как получил письмо якобы от Ledger Security & Compliance, отсканировал QR-код и ввёл seed-фразу на поддельном сайте. По материалам суда, средства были выведены примерно за шесть минут после компрометации фразы восстановления. Позже следователи отследили часть похищенных средств, но сам кейс наглядно показывает, насколько быстро работает такая схема.

Важно и то, что это не единичный эпизод и не новая фантазия мошенников, а развитие старой линии атак на пользователей Ledger. BleepingComputer напоминает, что ещё в 2021 году злоумышленники рассылали модифицированные устройства Ledger, предназначенные для кражи seed-фраз при настройке. Тогда ставка делалась на подменённый физический кошелёк, сейчас — на бумажные письма с QR-кодами и поддельные порталы. Но цель не изменилась: заставить пользователя самому отдать секрет, который нельзя никому сообщать.

На фоне этой истории снова вспоминают прошлые утечки контактных данных клиентов криптокомпаний. BleepingComputer пишет, что и Ledger, и Trezor в прошлые годы сталкивались с инцидентами, затронувшими контактную информацию клиентов. Точный критерий выбора жертв в нынешней рассылке неизвестен, но сам факт адресных бумажных писем выглядит тревожно: злоумышленники явно рассчитывают на персонализированное доверие, а не на массовую безликую рассылку.

Практически эта схема опасна ещё и тем, что переводит фишинг в офлайн. У пользователя нет подозрительного письма в почте, которое может пометить антиспам, нет странного домена в мессенджере, нет вредоносного вложения. Есть физическое письмо, напечатанное на бланке, с вежливым тоном, QR-кодом и формулировками про безопасность. Для многих это выглядит убедительнее, чем обычный интернет-фишинг. Именно на это мошенники и делают ставку.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.