Palo Alto Networks раскрыла критическую уязвимость CVE-2026-0300 в PAN-OS, которую уже использовали в реальных атаках. Проблема находится в User-ID Authentication Portal, также известном как Captive Portal, и позволяет удалённо выполнить код с правами root на файрволах PA-Series и VM-Series. Для атаки не нужны логин, пароль и действия пользователя: достаточно отправить специально сформированные сетевые пакеты на уязвимый портал.

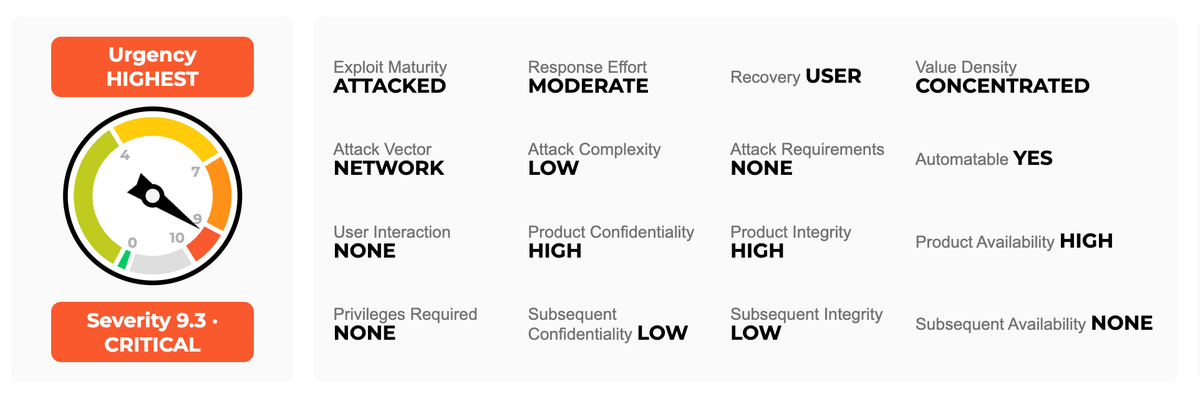

Уязвимость получила оценку CVSS 9.3 и статус ATTACKED в бюллетене производителя. Palo Alto опубликовала уведомление 5 мая 2026 года, обновила его 7 мая и отметила, что ограниченная эксплуатация уже наблюдалась против порталов, открытых для недоверенных IP-адресов или напрямую из интернета.

Затронуты не все продукты Palo Alto. Риск касается именно PA-Series и VM-Series с включённым User-ID Authentication Portal при опасной конфигурации. Prisma Access, Cloud NGFW и Panorama в бюллетене указаны как не затронутые этой уязвимостью.

Читайте также: Google раскрыла Coruna, набор из 23 эксплойтов для iPhone, который прошёл путь от шпионского ПО до кражи криптовалют

Технически CVE-2026-0300 — это переполнение буфера. Ошибка относится к классу CWE-787: out-of-bounds write, то есть запись за пределы выделенной области памяти. В сетевом устройстве такой баг особенно неприятен: успешная эксплуатация даёт атакующему не обычный пользовательский процесс, а выполнение кода на пограничном устройстве, которое видит трафик и часто связано с внутренними сервисами компании.

Unit 42 отслеживает активность как CL-STA-1132 и описывает её как вероятно связанную с государственным уровнем. Компания не называет конкретную страну или группу. SecurityWeek отмечает, что набор признаков похож на кампании, которые раньше связывали с китайскими APT-группами: использование EarthWorm и ReverseSocks5, зачистка логов, работа с Active Directory и ставка на open-source-инструменты вместо заметного проприетарного вредоноса. Это не равно официальной атрибуции, но объясняет, почему исследователи смотрят в сторону уже известных техник таких групп.

Первая активность началась 9 апреля 2026 года: тогда попытки эксплуатации против PAN-OS-устройства были неуспешными. Примерно через неделю атакующие смогли добиться удалённого выполнения кода и внедрили shellcode в рабочий процесс nginx. После компрометации они быстро занялись зачисткой следов: удаляли crash kernel messages, записи о падениях nginx, crash records и core dump-файлы.

Через четыре дня после успешного входа атакующие развернули инструменты с root-правами, а затем начали перечисление Active Directory. Для этого использовались учётные данные сервисного аккаунта файрвола. Целями стали корень домена и зона DomainDnsZones, где хранится DNS-информация Active Directory. После разведки оператор удалил следы ptrace-инъекции из audit log и убрал SUID-бинарник для повышения привилегий.

29 апреля атакующие провели SAML flood против уже выбранного устройства. Это привело к переключению второй системы в активный режим, и она унаследовала тот же интернет-трафик. После этого удалённое выполнение кода удалось уже на втором устройстве, куда были загружены EarthWorm и ReverseSocks5.

EarthWorm — открытый инструмент для построения SOCKS5-туннелей и переброски портов. Его можно использовать в легитимных админских сценариях, но в инцидентах он помогает строить скрытые каналы связи через сетевые границы. ReverseSocks5 решает похожую задачу: инициирует исходящее соединение изнутри сети к контроллеру, после чего оператор может маршрутизировать трафик во внутреннюю среду через SOCKS5-прокси.

Главная опасность этой атаки — не только root-доступ к одному устройству. Пограничный файрвол обычно находится в точке, где сходятся интернет, VPN, внутренние зоны, служебные аккаунты и политики доступа. Если атакующий закрепляется на таком узле, он может наблюдать часть сетевой картины, строить туннели, проверять доверенные зоны и идти к сервисам идентификации. В описанном кейсе интерес к Active Directory появился быстро, а значит, файрвол использовался как стартовая площадка для дальнейшей разведки.

Palo Alto подчёркивает: риск резко растёт, если User-ID Authentication Portal доступен из интернета или недоверенных сетей. Безопасная конфигурация должна ограничивать доступ к этому порталу только доверенными внутренними IP-адресами. Если функция не нужна, её лучше отключить.

Патчи производитель запланировал на две даты. Для разных веток PAN-OS исправленные сборки ожидаются 13 мая и 28 мая 2026 года. В таблице бюллетеня перечислены затронутые версии PAN-OS 10.2, 11.1, 11.2 и 12.1, а также целевые исправленные релизы для каждой ветки. До установки обновлений производитель рекомендует применять обходные меры.

Временная защита выглядит так: ограничить User-ID Authentication Portal только доверенными зонами, отключить Response Pages в Interface Management Profile на L3-интерфейсах, куда может приходить трафик из интернета или недоверенных сетей, и оставить их только на внутренних интерфейсах, где действительно заходят браузеры легитимных пользователей. Второй вариант — полностью отключить User-ID Authentication Portal, если он не используется.

Клиентам с Threat Prevention доступна отдельная защита: Palo Alto указывает Threat ID 510019 из Applications and Threats content version 9097-10022. Для поддержки Threat ID на уровне декодера требуется PAN-OS 11.1 или более новая версия. Unit 42 также упоминает content version 9098 для Next-Generation Firewall с Advanced Threat Prevention.

Индикаторы компрометации уже опубликованы. Среди них IP-адреса 67.206.213[.]86, 136.0.8[.]48, 146.70.100[.]69, 149.104.66[.]84, путь загрузки EarthWorm через 146.70.100[.]69:8000/php_sess, публичная ссылка на релиз ReverseSocks5, SHA-256 для EarthWorm, подозрительная строка User-Agent и локальные пути вроде /var/tmp/linuxap, /var/tmp/linuxda, /var/tmp/linuxupdate, /tmp/R5, /var/R5. Эти признаки стоит использовать для первичного поиска, но не как единственный способ проверки: инструменты и адреса меняются быстрее, чем конфигурационные ошибки.

Администраторам стоит проверить не только версию PAN-OS. Важнее понять, включён ли User-ID Authentication Portal, какие интерфейсы имеют Response Pages, есть ли доступ к порталу из интернета, появлялись ли падения nginx, чистились ли crash-логи, были ли странные обращения к Active Directory от сервисного аккаунта файрвола и есть ли следы туннельных утилит в /tmp и /var/tmp. При подозрении на компрометацию одного обновления недостаточно: потребуется разбор логов, проверка

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.