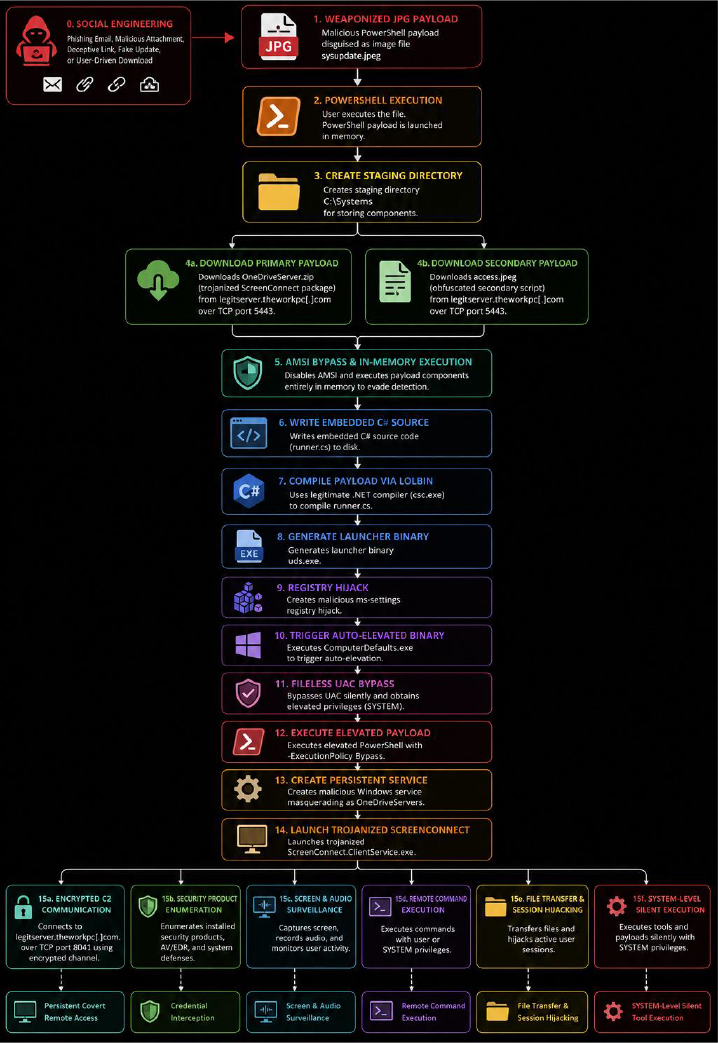

Исследователи Cyfirma описали кампанию SilentCanvas, где вредоносный файл sysupdate[.]jpeg выдавал себя за обычное изображение, но на деле запускал PowerShell-сценарий и разворачивал на заражённой Windows-системе модифицированный ConnectWise ScreenConnect. Это программа для удалённого администрирования, которую обычно используют ИТ-службы и провайдеры поддержки. В этой атаке её превратили в скрытый канал управления компьютером.

Главная деталь: это не уязвимость в формате JPEG и не «картинка, которая заражает сама». Файл с расширением .jpeg не был настоящим изображением. При статическом анализе у него не нашли стандартные JPEG-сигнатуры FF D8 FF; внутри находились PowerShell-команды. Расширение использовалось как маскировка — ставка делалась на доверие пользователя, фильтры по расширениям и привычку открывать «безопасные» вложения.

Сценарий атаки выглядел как многоступенчатая цепочка. После запуска файл создавал рабочий каталог C:\Systems, загружал дополнительные компоненты с инфраструктуры атакующих, исполнял обфусцированный PowerShell-код и готовил установку подменённого ScreenConnect. В отчёте упоминаются домен legitserver.theworkpc[.]com, IP-адрес 45.138.16[.]64, порты 5443 и 8041, а также служба Windows с маскировочным именем OneDriveServers.

Отдельная часть цепочки — обход защитных механизмов Windows. Загрузчик использовал приёмы обхода AMSI, то есть интерфейса, через который защитные продукты проверяют PowerShell и другой сценарный код. Команды не хранились в явном виде: они собирались во время выполнения из фрагментов строк. Такой подход мешает простым сигнатурам и проверкам, которые ищут подозрительные команды напрямую.

Дальше атака задействовала штатный компилятор .NET csc.exe. Вместо доставки готового исполняемого файла злоумышленники компилировали небольшой загрузчик уже на машине жертвы. Такой приём известен как compile after delivery: итоговый файл получает новый хеш, из-за чего классическое детектирование по известной контрольной сумме работает хуже. В SilentCanvas этот загрузчик назывался uds.exe и запускал PowerShell без видимого окна.

Для повышения привилегий использовался ComputerDefaults.exe — системная утилита Windows для управления приложениями по умолчанию. Проект LOLBAS описывает её как легитимный бинарник, который может быть использован для запуска кода с повышенной целостностью без окна UAC, если злоумышленник изменит ветку реестра HKCU\Software\Classes\ms-settings\Shell\open\command. Именно такую схему исследователи нашли в SilentCanvas: после запуска вредоносный ключ быстро удалялся, что усложняло расследование.

После закрепления система получала подменённый ScreenConnect. В отчёте указана версия 25.9.5.9483; часть компонентов оставалась легитимной и подписанной, а ключевая библиотека ScreenConnect.Core.dll была изменена и не имела корректной подписи. Это позволяло вредоносной сборке выглядеть как знакомый корпоративный инструмент и одновременно выполнять функции, которые обычному пользователю не видны.

Набор возможностей оказался широким: удалённое выполнение команд, передача файлов, запись экрана, доступ к микрофону, перехват буфера обмена, блокировка ввода, скрытый рабочий стол, запуск команд с уровнем SYSTEM, управление локальными пользователями и сбор сведений о машине. Отдельно описан механизм перехвата учётных данных через компонент Windows Credential Provider: вредоносная часть могла встраиваться в процесс входа и получать логины с паролями до их обработки системой.

SilentCanvas также собирал профиль устройства: имя хоста, домен Active Directory, версию ОС, данные процессора, объём памяти, MAC-адреса, внутренние IP, серийные номера, часовой пояс, время последней загрузки и снимки экрана. Такая телеметрия помогает оператору понять, где он находится: на рабочей станции рядового сотрудника, сервере, виртуальной машине для анализа или в корпоративном сегменте с перспективой дальнейшего движения.

Эта история важна не из-за магического JPEG, а из-за сочетания старых и рабочих приёмов: социальная инженерия, PowerShell, доверенные системные бинарники Windows, удалённое администрирование и маскировка под корпоративные компоненты. CISA, NSA и MS-ISAC ещё в 2023 году предупреждали, что легитимные RMM-инструменты могут использоваться злоумышленниками для обхода привычных защитных предположений, а компрометация провайдеров поддержки несёт риск для клиентов таких провайдеров.

ScreenConnect уже попадал в центр внимания защитников. В феврале 2024 года ConnectWise выпустила исправление 23.9.8 для уязвимостей CVE-2024-1708 и CVE-2024-1709; облачные инстансы были закрыты со стороны поставщика, а локальным установкам рекомендовали срочно обновиться. Trend Micro также описывала эти проблемы как критичные для версий 23.9.7 и ниже, включая CVE-2024-1709 с оценкой CVSS 10.

SilentCanvas, судя по опубликованным деталям, не сводится к эксплуатации старой уязвимости ScreenConnect. Здесь программа удалённого доступа выступает как полезная нагрузка: атакующие разворачивают подменённую сборку после запуска вредоносного загрузчика. Для защитников это неприятный сценарий, потому что в логах виден знакомый класс ПО, а не очевидный «троян» с экзотическим именем.

Проверять такую атаку стоит не по одному признаку. В отчёте есть YARA-правила для sysupdate.jpeg, uds.exe и связанных строк, а также индикаторы: 45[.]138[.]16[.]64, legitserver[.]theworkpc[.]com и несколько SHA-256. Но одних IoC мало: домены и хеши быстро меняются. Более устойчивые признаки — запуск csc.exe или cvtres.exe из нетипичного пользовательского сценария, дочерние процессы от ComputerDefaults.exe, изменения в ms-settings-ветке реестра, скрытый запуск PowerShell и неожиданный ScreenConnect там, где он не должен использоваться.

Практическая защита довольно приземлённая. Нужно ограничивать запуск неподписанных PowerShell-сценариев, контролировать RMM-инструменты через список разрешённых программ, вести инвентаризацию удалённого доступа, отслеживать запуск ComputerDefaults.exe с дочерними процессами, проверять появление служб с похожими на Microsoft именами и не полагаться на расширение файла как на признак безопасности. CISA отдельно рекомендует аудит RMM-софта, анализ логов его запуска, контроль разрешённых программ и блокировку неразрешённых RMM-подключений на сетевом периметре.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.