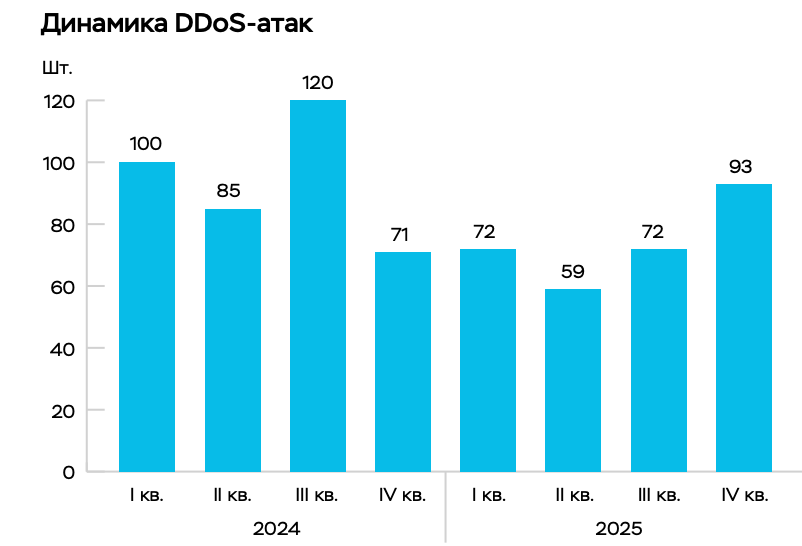

Киберугрозы для финансового сектора России в 2025 году не только остались на высоком уровне, но и заметно изменили характер. Банк России фиксирует смещение атак от прямого давления на крупные организации. Теперь это чаще удары через подрядчиков, старые и быстро эксплуатируемые уязвимости и шифровальщики, для которых выкуп все чаще перестает быть главной целью. Даже там, где отдельные показатели снизились, риски остались: например, число DDoS-атак сократилось, но каждая девятая все равно приводила к инциденту операционной надежности.

В феврале 2026 года Банк России выпустил обзор основных типов компьютерных атак в финансовой сфере за 2025 год. Делимся инсайдами и выводами.

Масштаб наблюдения

Банк России указывает, что в информационном обмене с ФинЦЕРТ в 2025 году участвовали более 1 700 организаций. За год выявлено 38 418 фишинговых сайтов, направленных на блокировку, а также зафиксирован 761 инцидент операционной надежности. Кроме того, в документе выделены 14 инцидентов у подрядных организаций, после которых последовали атаки на финансовый рынок.

Среди участников в документе перечислены:

-

349 кредитных организаций,

-

163 страховые организации, 532 микрофинансовые организации, 401 участник рынка ценных бумаг, 70 разработчиков ПО, 5 операторов сотовой связи и 7 иностранных национальных банков.

Какие атаки преобладали в 2025 году

По типам атак доминируют не фишинг и не DDoS, а более широкий набор техник проникновения. По данным ФинЦЕРТ, наибольшую долю в структуре компьютерных атак в 2025 году составили так называемые «иные атаки» — 54%. В эту категорию Банк России включает компрометацию аутентификационных или учетных данных, изменение маршрутно-адресной информации, эксплуатацию уязвимостей, сканирование портов и другие виды воздействий. Еще 28% пришлись на атаки типа «отказ в обслуживании», 13% — на использование вредоносного ПО и 5% — на фишинговые рассылки.

В структуре компьютерных инцидентов лидировали заражение вредоносным ПО — 38% и шифрование инфраструктуры — 27%. Далее следовали несанкционированный доступ к ресурсу — 14%, утечки данных — 13% и компрометация учетной записи — 8%. В том же разделе Банк России указывает, что в 2025 году ФинЦЕРТ зафиксировал 296 DDoS-атак, а в 10 финансовых организациях произошли инциденты, связанные с вирусами-шифровальщиками.

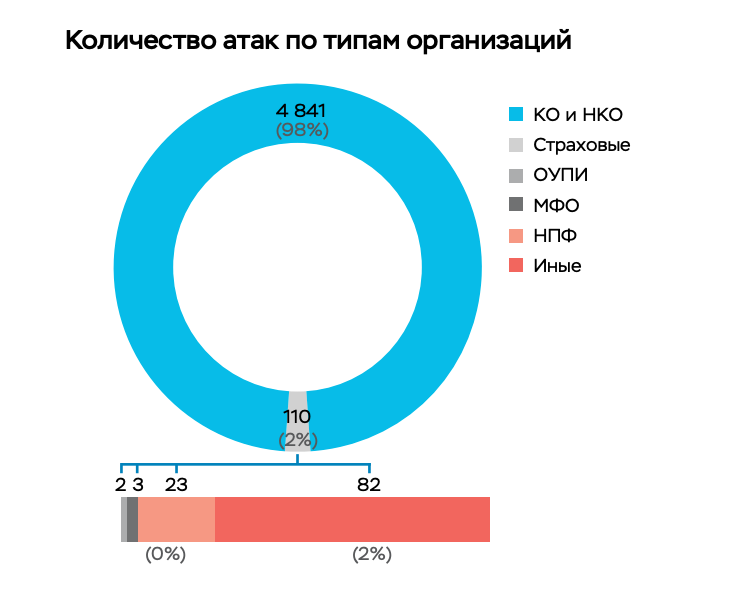

Основной мишенью оставались банки и НКО

Распределение атак по типам организаций показывает явное доминирование кредитных организаций и НКО. На них в 2025 году пришлось 4 841 атака, или 98% всего массива, рассмотренного ФинЦЕРТ. На страховые организации пришлось 110 атак, а на остальные категории — существенно меньше.

Это подтверждает, что именно банковский сегмент и связанные с ним организации по-прежнему остаются главной целью атакующих. При этом высокая концентрация атак на основной контур финансового рынка теперь сочетается с нарастающим риском проникновения через внешних подрядчиков и сервисных партнеров.

Вредоносное ПО: акцент на доступ, закрепление и развитие атаки

В распределении типов вредоносного ПО в 2025 году первое место занял payload с долей 27%. Далее следовали трояны — 25%, бэкдоры — 24%, средства кражи учетных данных — 13%, программы-шпионы — 4%, шифровальщики — 2%, еще 5% составили категория «прочее».

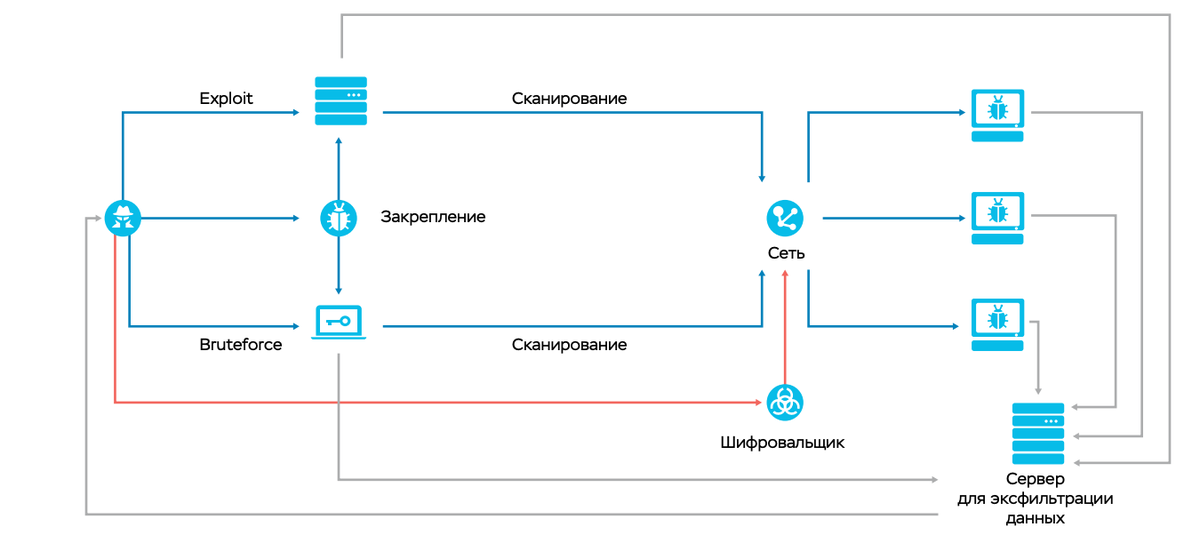

Так мы видим, что злоумышленники чаще строят атаку не вокруг одного инструмента, а вокруг цепочки проникновения и закрепления. Это соотносится с типовой схемой инцидента, которую приводит Банк России: получение первоначального доступа, закрепление в инфраструктуре, сбор информации, горизонтальное перемещение, эксфильтрация данных и затем шифрование инфраструктуры.

Типовая схема инцидента: от входа до шифрования

В разделе о типовой схеме компьютерного инцидента Банк России описывает последовательность действий злоумышленников. Сначала получение первоначального доступа за счет эксплуатации уязвимости или перебора связки «логин-пароль». Затем атакующий закрепляется в инфраструктуре, например путем добавления процесса в автозапуск или установки средства туннелирования. После следует сбор информации об инфраструктуре и доступных данных, горизонтальное перемещение, эксфильтрация и, как финальный этап, шифрование инфраструктуры.

Далее документ отмечает, что в рамках компьютерных атак злоумышленники стали чаще эксплуатировать ПО, используемое командами Red Team, доступное ПО для выявления уязвимостей и общесистемные утилиты операционных систем. При этом все меньше прибегали к самостоятельной разработке вредоносного ПО. За 2025 год новых типов семейств шифровальщиков, задействованных в атаках на финансовый сектор, выявлено не было, но зафиксировано значительное число атак с использованием шифровальщиков, исходный код которых находится в открытом доступе.

Подрядчики стали ключевым вектором риска

В 2025 году количество целевых атак на участников финансовой сферы осталось на стабильно высоком уровне. Одновременно увеличилось и количество атак на менее защищенную ИТ-инфраструктуру поставщиков и сервисных компаний, которые либо обслуживают финансовые организации, либо имеют возможность удаленного подключения к их инфраструктуре.

Регулятор подчеркивает, что в таких условиях кредитные организации принимают на себя риск возможной атаки через привлеченную внешнюю компанию. В связи с этим организациям финансовой сферы рекомендуется проводить тщательный анализ модели угроз такого взаимодействия, корректировать параметры риск-ориентированного управления и реализовывать организационные и технические меры противодействия.

В обзоре также выделен фокус злоумышленников на представителях малых и средних организаций — поставщиков ИТ-услуг. По формулировке Банка России, за счет атак на менее крупные организации атакующие экономят время и ресурсы, рассчитывая затем получить доступ к инфраструктуре крупной организации, если она взаимодействовала со скомпрометированным подрядчиком.

Обобщенная схема типовой атаки с использованием вируса-шифровальщика в обзоре начинается с изучения инфраструктуры подрядной организации и поиска уязвимых мест. В качестве основной точки входа называются эксплуатация уязвимости ПО либо использование словарного пароля к учетной записи. Затем атакующий закрепляется в инфраструктуре подрядчика и проводит горизонтальное перемещение, чтобы захватить как можно больше серверов и АРМ.

После закрепления в инфраструктуре подрядчика злоумышленник исследует доступные информационные ресурсы, чтобы найти данные, позволяющие организовать распространение в инфраструктуру другой организации, которая является основной целью атаки. Это могут быть связки «логин-пароль» или технические данные, например SSH-ключи. Далее используется найденная информация для проникновения в инфраструктуру целевой организации, организуется резервный канал обмена данными, затем атакующий исследует сетевые и информационные ресурсы уже целевой организации и после завершения сбора данных запускает процесс шифрования.

Банк России отдельно упоминает, что, несмотря на деструктивность таких атак, во всех случаях финансовые организации смогли восстановить инфраструктуру и клиентские сервисы в максимально короткие сроки. Однако в исключительных случаях, когда атакующим удавалось добраться до резервных копий систем, срок восстановления увеличивался.

Что именно Банк России считает проблемой во взаимодействии с сервис-провайдерами

В документе названы конкретные проблемные зоны при работе с подрядчиками. Среди них — негармонизированные требования по организации ИБ ИТ-инфраструктуры компании и сервис-провайдера, тестирование решений с использованием реальных данных, использование удаленных доступов к ИТ-инфраструктуре заказчика, а также отсутствие необходимых специалистов по ИБ у сервис-провайдера или несоответствие их компетенций требованиям заказчика.

Чтобы защититься, рекомендуют вести реестр поставщиков ИТ-решений, подключать поставщиков к АСОИ ФинЦЕРТ, закреплять в договоре с подрядной организацией стандарт ИБ, включать в договор положения об ответственности за несоблюдение мер ИБ, а также формировать базы знаний о технологическом стеке, используемом в финансово-кредитных организациях. Также приводят конкретные цифры: всего разработчиков и интеграторов ИТ-решений — более 20 000, значимых на рынке ИТ-услуг — 150, используемых в финансовой сфере — 105, подключенных к АСОИ ФинЦЕРТ — 70.

Уязвимости стали одним из основных путей входа

Банк России указывает, что в 2025 году использование уязвимостей ПО стало одним из первоначальных векторов атак на организации финансовой сферы и других отраслей экономики. Более того, по данным ФинЦЕРТ, в большинстве компьютерных инцидентов точкой входа в инфраструктуру организации использовались уязвимости программного продукта Bitrix, обнаруженные еще в 2023 году.

Тенденция и попытки атак с использованием уязвимостей в продукте семейства 1C-Bitrix сохраняются. Активное информирование участников финансового рынка об этих уязвимостях, по оценке ФинЦЕРТ, способствовало значительному снижению количества связанных с ними инцидентов, однако и в 2025 году были зафиксированы случаи эксплуатации уязвимостей в 1C-Bitrix в организациях кредитно-финансовой сферы.

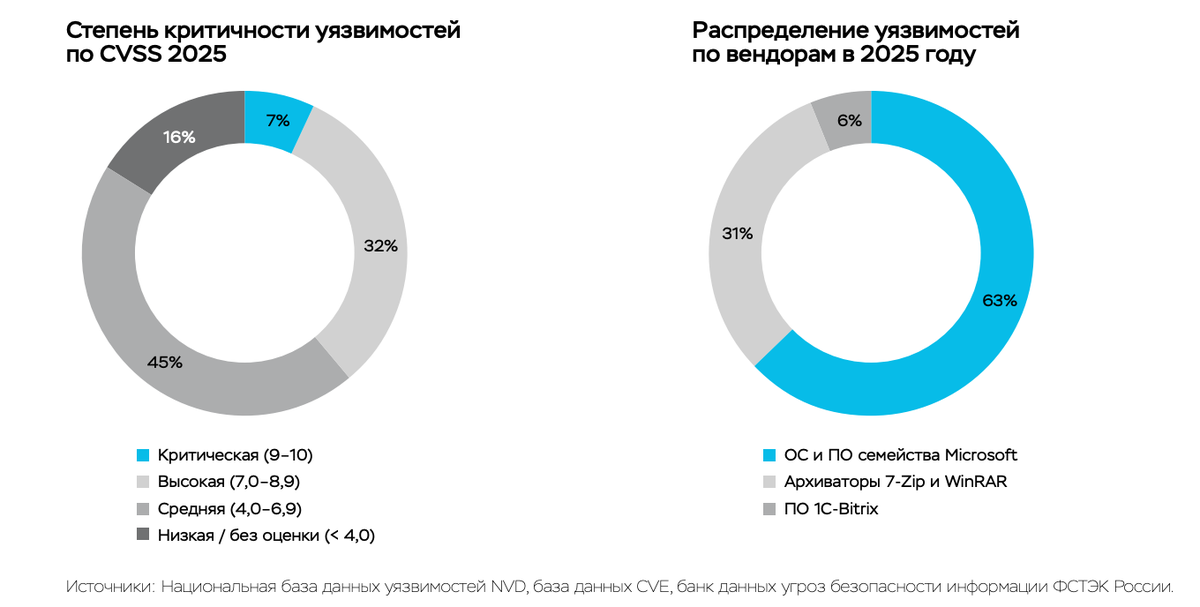

Более 48 000 CVE и рост на 20% за год

В разделе международной аналитики уязвимостей Банк России приводит общий фон: в 2025 году число зарегистрированных CVE превысило 48 000, что на 20% больше, чем в 2024 году. По уровню критичности в 2025 году 7% уязвимостей относились к критическим, 32% — к высоким, 45% — к средним и 16% — к низким или без оценки.

В 2025 году наибольшее число атак на организации финансовой сферы с использованием уязвимостей пришлось на продукты Microsoft, Microsoft SharePoint, Microsoft Office и WordPad, WinRAR, 7-Zip и 1C-Bitrix. В перечень наиболее значимых вошли CVE-2025-24071, позволявшая перехватывать NTLM-хеш-суммы, группа уязвимостей Microsoft SharePoint CVE-2025-49704, CVE-2025-49706, CVE-2025-53770 и CVE-2025-53771, уязвимость CVE-2024-35250, допускающая выполнение произвольного кода, Zerologon (CVE-2020-1472), а также ряд старых, но по-прежнему эксплуатируемых уязвимостей в Microsoft Office, WordPad, WinRAR, 7-Zip и 1C-Bitrix.

По вендорам распределение уязвимостей в 2025 году в обзоре показано так: 63% пришлись на ОС и ПО семейства Microsoft, 31% — на архиваторы 7-Zip и WinRAR, 6% — на ПО 1C-Bitrix.

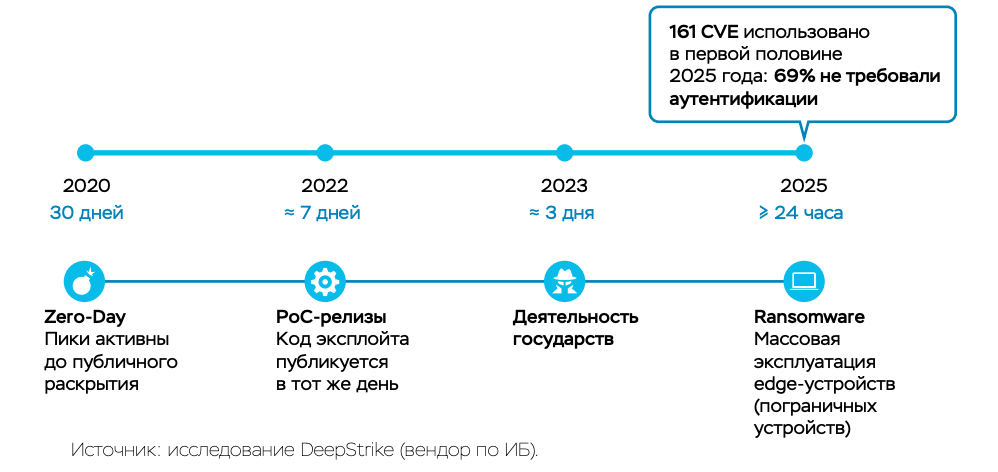

Время на исправление уязвимостей продолжает сокращаться

Один из самых важных выводов обзора касается скорости эксплуатации уязвимостей. В первой половине 2025 года злоумышленники использовали 161 CVE. Из них 69% не требовали аутентификации, а около 30% позволяли удаленно выполнять код. Кроме того, Банк России отмечает, что примерно для 42% эксплуатируемых уязвимостей существовали общедоступные эксплойты или PoC.

На графике сокращения сроков выявления и эксплуатации уязвимостей «нулевого дня» видно динамику: около 30 дней в 2020 году, примерно 7 дней в 2022 году, около 3 дней в 2023 году и 24 часа и менее в 2025 году. В обзоре это описано как «коллапс скорости эксплуатации», при котором атакующие стремительно превращают новые уязвимости в рабочий инструмент атак.

DDoS-атак стало меньше, но их последствия остались существенными

В 2025 году, по данным Банка России, совершено 296 DDoS-атак, что на 21% меньше показателя 2024 года. Однако одновременно в обзоре зафиксированы 1 717 событий, предположительно связанных со сбоями, 963 подтвержденных сбоя, 761 инцидент операционной надежности и 166 дней общей продолжительности таких инцидентов в 2025 году.

Каждая девятая DDoS-атака привела к инциденту операционной надежности. В абсолютных значениях 36 инцидентов ОН стали последствием DDoS-атак. В одном из случаев доступ к услугам и сервисам финансовой организации отсутствовал четыре дня.

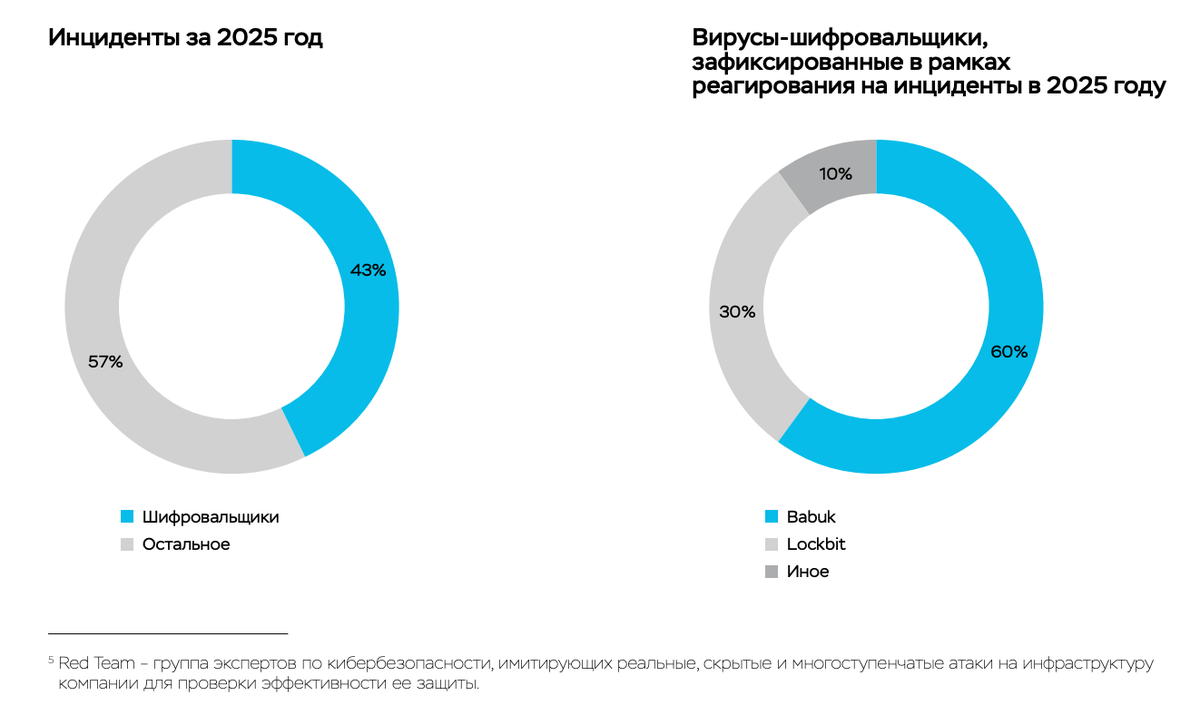

Шифровальщики: рост инцидентов и смена цели атак

Банк России фиксирует увеличение количества инцидентов в организациях финансового сектора, результатом которых являлось шифрование инфраструктуры. Если раньше такие атаки проводились ради получения выкупа, то ближе к концу 2025 года их целью стало нанесение максимального урона инфраструктуре организации.

Рост числа таких инцидентов регулятор связывает с моделью RaaS в теневом сегменте интернета, а также с публикацией исходного кода шифровальщиков семейств Babuk и LockBit. В структуре шифровальщиков, зафиксированных при реагировании на инциденты в 2025 году, 60% пришлись на Babuk, 30% — на LockBit, 10% — на иные семейства. В документе также показано, что 43% инцидентов за 2025 год были связаны с шифровальщиками, а 57% — с остальными типами инцидентов.

Какие меры защиты рекомендует регулятор

В качестве мер защиты от подобных атак Банк России рекомендует использовать обновляемое ПО, в котором закрываются обнаруженные уязвимости, внедрять современные средства защиты информации, организовать резервное копирование так, чтобы до резервных копий нельзя было добраться из локальной сети, внедрять концепцию нулевого доверия для внешних учетных записей и ограничения работы служб RDP, использовать многофакторную аутентификацию, вводить строгую парольную политику и проводить обучение сотрудников основам ИБ.

Утечки данных: крупных случаев стало меньше, но вектор сместился

По данным ФинЦЕРТ, в 2025 году количество крупных утечек конфиденциальной информации в компаниях кредитно-финансовой отрасли снизилось. При этом в результате атак с использованием вредоносного ПО на подрядные организации были зафиксированы случаи появления в свободном доступе информации, имеющей отношение к деятельности финансовых организаций.

Сам Банк России трактует этот факт как подтверждение смещения вектора от прямых целевых атак на финансовые организации к атакам на менее защищенные инфраструктуры поставщиков услуг и сервисных компаний. В структуре утечек конфиденциальной информации 77% пришлись на данные работников и 23% — на финансовые данные по операциям.

Киберучения: больше участников и сравнительно высокая устойчивость к фишингу

В разделе о киберучениях Банк России сообщает, что за последние три года в них приняли участие 987 организаций, направлено более 30 000 фишинговых писем и отработано более 30 сценариев. Целями киберучений названы повышение качества реагирования на целевые компьютерные атаки, повышение скорости взаимодействия с ФинЦЕРТ и отработка действий по обеспечению безопасности информационной инфраструктуры финансовыми организациями.

В 2025 году в учениях приняли участие более 320 организаций, что на 10% больше, чем годом ранее. В 6,5% финансовых организаций работники были условно скомпрометированы; Банк России указывает, что это говорит об относительно высоком уровне подготовки финансовых организаций к противодействию такому вектору атаки. Всего за время проведения киберучений были условно скомпрометированы 25 работников в 21 финансовой организации.

В документе также перечислены проверяемые в учениях параметры: скорость исправления выявленных уязвимостей, внешнее взаимодействие, знания работников в области ИБ, корректность реагирования на внешнюю угрозу, готовность к оперативному взаимодействию с ФинЦЕРТ и наличие конкретных процедур.

Какие угрозы Банк России считает актуальными на 2026 год

На основе анализа компьютерных инцидентов и атак Банк России выделяет несколько наиболее актуальных угроз на 2026 год.

-

Дальнейший рост активности шифровальщиков. Такие атаки все больше приобретают деструктивный характер: получение выкупа перестает быть основной целью, а атакующие стремятся остановить рабочие процессы и максимально осветить инцидент в интернете.

-

Использование искусственного интеллекта. Банк России пишет, что высокий уровень автоматизации и невысокий входной порог технической подготовки могут увеличить число таких атак. По формулировке регулятора, ИИ позволяет как проводить массовые рассылки фишинговых ссылок и вредоносного ПО, так и внедряться в инфраструктуру.

-

Смещение вектора атаки в сторону кражи данных. Если раньше украденные данные в большей степени использовались для вымогательства и нанесения репутационного ущерба, то теперь, если среди них есть корпоративные данные, они могут использоваться для дальнейшего развития атаки на организацию.

-

Продолжение атак на средние и малые организации. Банк России отмечает, что в 2025 году такие атаки встречались очень часто, а компрометация менее крупных компаний с удаленным доступом к инфраструктуре других организаций позволяла атакующим проникать в более крупные компании. Регулятор прямо пишет, что тенденция атак на малый и средний бизнес сохранится.

-

Развитие банковских троянов и вредоносного ПО для мобильных устройств. Банк России связывает этот риск с постоянной модификацией такого ПО, что усложняет его обнаружение, а также с тем, что мобильные операционные системы обеспечивают доступ к каналу СМС и пуш-уведомлений, что облегчает скрытый перехват и модификацию сообщений при работе с дистанционным банковским обслуживанием.

Заключение

Банк России описывает 2025 год как момент перехода к более зрелой и опасной модели киберугроз в финансовом секторе. Атакующие действуют быстрее, чаще используют общедоступные инструменты и известные уязвимости, а точкой входа все чаще становятся не сами банки, а подрядчики и сервисные компании.

Для 2026 года регулятор выделяет четыре ключевых риска: дальнейший рост активности шифровальщиков, расширение атак с использованием ИИ, смещение атак в сторону кражи данных для развития последующих этапов компрометации и сохранение давления на малый и средний бизнес как наиболее уязвимое звено цепочки.